Müasir cəmiyyətdə informasiya texnologiyaları böyük üstünlüklərlə yanaşı, kibertəhlükəsizlik insidentlərinin geniş vüsət almasına şərait yaradır. Qlobal internet resurslarından istifadənin sürətlə artdığı bu dövrdə kibertəhlükəsizliyin təmin edilməsi vacib amillərdəndir.

Xeberler.az məlumat verir ki, ölkə üzrə kibertəhlükəsizlik mühitinin qorunmasının zəruriliyindən irəli gələrək Elektron Təhlükəsizlik Xidməti tərəfindən ölkədə mövcud və potensial kibertəhdid və hücumların aşkarlanması istiqamətində tədbirlər görülür. 2023-cü il ərzində aktiv fəaliyyəti ilə seçilən hədəflənmiş təhdid qrupunun son zamanlar ölkəyə yönəlmiş intensiv fəaliyyəti izlənir. MuddyWater-in bundan öncə istifadə etdiyi komanda idarəetmə mərkəzlərinin (C2) və alətlərin dəyişməsinə baxmayaraq, metodlar əvvəlki kimi qalmaqdadır. Xidmət tərəfindən aparılan monitorinq nəticəsində 2024-ci ilin oktyabr ayı ərzində adıçəkilən kiber təhdid qrupu tərəfindən dövlət orqanlarına və özəl sektora yönəlik hücumlar müşahidə edilir. Bununla əlaqədar Xidmət tərəfindən qrupun fəaliyyəti və istifadə etdikləri hücum texnikası barəsində, həmçinin hücum vektoruna qarşı qabaqlayıcı tədbirlərin görülməsinə dair məlumatlar təqdim edilir.

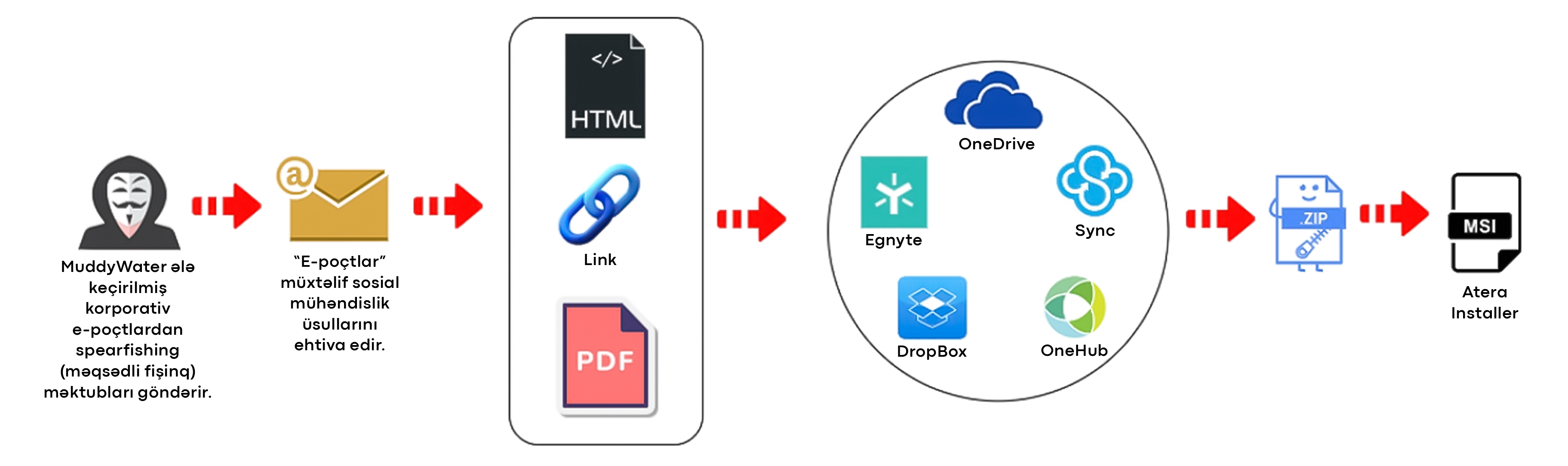

MuddyWater-in istifadə etdiyi alətlər əsasən zərərli proqram təminatı yükləmək, məlumat toplamaq və sistemlərə uzunmüddətli giriş əldə etmək məqsədləri üçün hazırlanıb. Onların əsas alətləri arasında fişinq kampaniyaları ilə yayılan zərərli kodlar və müxtəlif manipulyasiya edilmiş fayl formatları mövcuddur. Bu alətlər tez-tez hədəf alınan təşkilatların istifadə etdiyi platformalar və sistemlərlə uyğunlaşdırılmaqla, hücumların daha təsirli olmasına və aşkarlanmadan həyata keçirilməsinə şərait yaradır. Qrupun istifadə etdiyi idarəetmə mərkəzləri bunlardır:

Qeyd edilən qrup tərəfindən istifadə edilən əsas hücum vektoru aşağıdakı şəkildə göstərilib:

Təhlükəsizlik pozuntusunun indikatorları (İOC):

Aşağıdakı göstəricilər (hash-lar) MuddyWater fəaliyyətləri ilə bağlı olan sistemlərdə mövcud dəlilləri aşkarlamağa kömək edən əsas indikatorlardır:

Bu haş (hash) göstəriciləri zərərli faylların bir hissəsi olaraq hədəf sistemlərdə aşkarlana bilər, həmçinin hər bir indikator (IOC) hücumların təyini və qarşısının alınması üçün əhəmiyyətli dəlil təqdim edə bilir.

Ümumi hücum metodları

MuddyWater hücum metodları adətən aşağıdakı taktikalara əsaslanır:

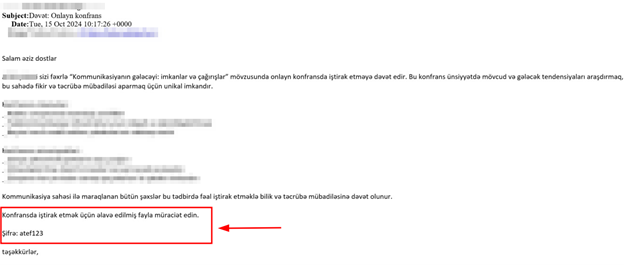

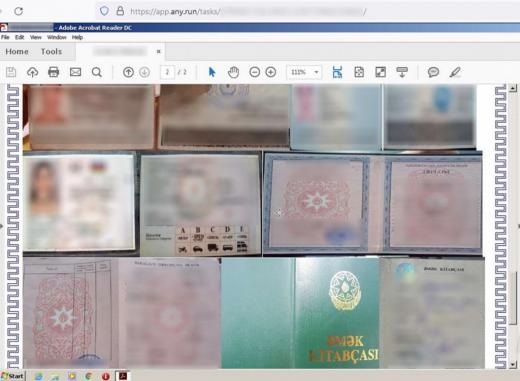

İstifadə edilən hücum taktikasında müşahidə edilən e-poçt və əlavə edilmiş fayllar üzrə nümunələr aşağıda göstərilib.

Kiberhücumun qarşısının alınması məqsədi ilə tövsiyyə edilən tədbirlər:

1. Son nöqtə (End-point) təhlükəsizliyinin gücləndirilməsi

2. Elektron poçt sisteminin təhlükəsizliyinin gücləndirilməsi

3. Sistem və tətbiqlərin yenilənməsi

4. Şəbəkə təhlükəsizliyi və monitorinqi

5. Giriş idarəetməsi və icazələrin təhlili

6. Təlim və maarifləndirmə

Bu tədbirlər MuddyWater hücumlarına qarşı sistemləri hazırlamaq və potensial təhlükələri aşkar etmək üçün vacib addımlardır.

Televiziyaların reytinqini kim ölçür, necə ölçür və nəticələr ağlabatan olacaqmı?

Nazirlik inkubasiya mərkəzlərini niyə topladı? –Şərh

Windows 10-u necə sürətləndirmək olar?

Bizi idarə edən güc: Netokratiya

Tor: şəbəkənin nəzarətindən azad olmaq imkanı

Facebook müəmması

4G mobil texnologiyası niyə ləngiyir?

Rəqəmli yayım: mərkəzdən kənarda yaşayanlar nə etsin?

“Asan imzanı belə gördüm”- Azər Həsrət

Satışa çıxarılmış Azərbaycan adları