“CROSS SITE INCLUDE” - elektron informasiya resurslarında son zamanlar çox aktual və diqqətdən yayınan təhlükəsizlik riskidir.

Xeberler.az-ın məlumatına görə, bu barədə Kompüter İnsidentlərinə qarşı Mübarizə Mərkəzi (CERT) xəbərdarlıq edib.

Qeyd edilib ki, “CROSS SITE INCLUDE” təhlükəsizlik boşluğunun nümunə əsasında izahının verilməsi boşluğun istifadə mexanizminin anlaşılması baxımından faydalı olacaq. Bu şərti A veb saytının hər hansı B saytında yerləşdirilmiş aktiv elementini (javascript, css və s) öz kontentində çağırıb.

Nəticədə A veb saytına daxil olmuş istifadəçinin brauzeri bu kontenti A saytından deyil, kənar B saytından yükləyərək istifadəçi brauzerində icra etmiş olur. Veb saytlarda istifadə edilən sayğac sistemləri, jquery javascript kitabxanalarının müxtəlif saytlardan çağırılması (o cümlədən CDN), müxtəlif növ tərəfdaş tipli reklamlar - bu təhlükəsizlik riskinə yol açan başlıca səbəblərdəndir.

Risk nədən ibarətdir?

İnformasiya resursu üzərindən bu yolla çağırılan javascript məqsədyönlü şəkildə redaktə edilməklə A saytı kontentində başlıca olaraq aşağıdakı manipulyasilara səbəb ola bilər:

-Saytın kontentinin dəyişdirilməsinə (persistent client side defacement);

-Sayt ziyarətçilərinin yoluxdurulmasına;

-Sayt ziyarətçilərinin müxtəlif kənar internet resurslarına yönləndirilməsinə;

-Saytın kontentində vizual olaraq görünən və görünməyən gizli reklamların yayımlanmasına;

-Axtarış sistemlərində saytın müxtəlif manipulyasiya edici sözlərlə qeydə alınması;

-Sayt ziyarətçilərinin kompüterlərinin özlərinin də xəbəri olmadan kripto-mayninq proseslərində iştirakına və s.

Mərkəz məsələ ilə bağlı araşdırma aparıb. Nəticələr barədə qeyd edilib:

“CROSS SITE INCLUDE” - təhlükəsizlik riskini informasiya resursuna hücum aspektindən qiymətləndirilməsi:

Fakt1. Hücum ediləcək hədəf sayt - əsas “site.example” informasiya resursudur. İnformasiya resursunun təhlükəsizliyi çox yüksək səviyyədə təşkil olunduğundan həmin resursa birbaşa müdaxilə cəhdləri uğursuzdur.

Fakt2. Hədəf informasiya resursu boşluğu olan kənar “saygac.example” saytından “saygac.example/saygac.php” - sayğac faylını öz kodunda icra edir.

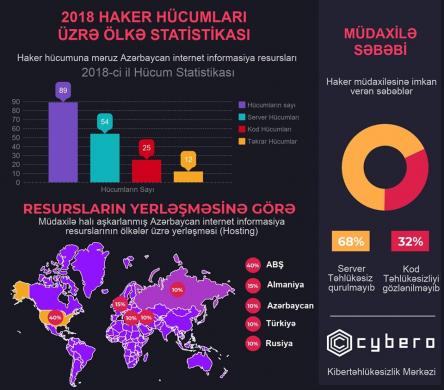

Nəticədə hücumu həyata keçirmək istəyən xaker əsas informasiya resursuna birbaşa müdaxilə edə bilmədiyindən müdaxiləni “saygac.example” saytına edir və həmin saytdakı “saygac.example/saygac.php” faylını manipulyasiya edərək istədiyinə nail olur.

Hücum həyata keçirən şəxsin “saygac.example” saytına bu və ya digər yolla (insan səhvi, dayanıqsız şifrə, yenilənməmiş veb/server proqram təminatı, veb proqram təminatında təhlükəsizlik çatışmazlığı və s. səbəblərindən) uğurla müdaxilə etməsi.

Bununla hücum həyata keçirən şəxs əslində çox uğurlu və perspektivli nəticələr əldə edəcək:

“saygac.example” saytından minlərlə sayt istifadə edir. Kütləvi şəkildə digər saytlarda müdaxilə əldə edilir və bu saytların ziyarətçilərinin müxtəlif növ bədniyyətli proqram təminatları yoluxdurulması daha asan başa gəlir.

Bunun üçün sadəcə olaraq saygac.php skriptini redaktə etməsi lazımdır.

Minlərlə saytlara tək-tək hücum həyata keçirməkdənsə “saygac.example” saytına müdaxilə etmək daha asandır və daha perspektivlidir.

Hakerin sayğac kimi ümumi istifadə üçün ayrılmış xidmətlərə müdaxilə etməsi, bu xidmətlərdən istifadə edən minlərlə informasiya resursunu onların təhlükəsizlik səviyyəsindən və qorunmasından asılı olmayaraq ani hücumla üz-üzə qoyur.

Bu səbəbdən də CERT.GOV.AZ bütün dövlət orqanlarına, həmçinin kritik infrastrukturlara öz informasiya resurslarında kənar kodların (sayğac, yarışların scriptlə icra olunan logosu, reklam, statistika, jquery, kənardan icra olunan modullar və s.) icrasına yol verilməməsini tövsiyyə edir və onları belə təhlükələrə qarşı diqqətli olmağa çağırır.

Xeberler.az

Televiziyaların reytinqini kim ölçür, necə ölçür və nəticələr ağlabatan olacaqmı?

Nazirlik inkubasiya mərkəzlərini niyə topladı? –Şərh

Windows 10-u necə sürətləndirmək olar?

Bizi idarə edən güc: Netokratiya

Tor: şəbəkənin nəzarətindən azad olmaq imkanı

Facebook müəmması

4G mobil texnologiyası niyə ləngiyir?

Rəqəmli yayım: mərkəzdən kənarda yaşayanlar nə etsin?

“Asan imzanı belə gördüm”- Azər Həsrət

Satışa çıxarılmış Azərbaycan adları